|

1 2 3 4 5 6 |

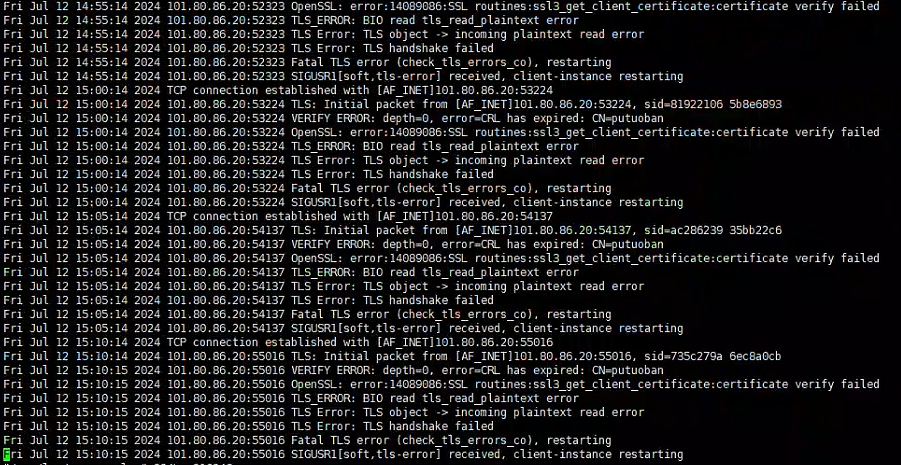

Fri Jul 12 15:10:15 2024 101.80.86.20:55016 OpenSSL: error:14089086:SSL routines:ssl3_get_client_certificate:certificate verify failed Fri Jul 12 15:10:15 2024 101.80.86.20:55016 TLS_ERROR: BIO read tls_read_plaintext error Fri Jul 12 15:10:15 2024 101.80.86.20:55016 TLS Error: TLS object -> incoming plaintext read error Fri Jul 12 15:10:15 2024 101.80.86.20:55016 TLS Error: TLS handshake failed Fri Jul 12 15:10:15 2024 101.80.86.20:55016 Fatal TLS error (check_tls_errors_co), restarting Fri Jul 12 15:10:15 2024 101.80.86.20:55016 SIGUSR1[soft,tls-error] received, client-instance restarting |

第一种办法更新证书

|

1 2 3 4 5 6 7 8 |

要创建包含所有已撤销的证书的更新CRL,请执行以下操作: cd easy-rsa-3.0.7/easyrsa3 ./easyrsa gen-crl 生成后,需要将CRL发送到引用它的系统。 cp crl.pem /etc/openvpn/server/ 重启: systemctl restart openvpn.service systemctl status openvpn.service |

第二种办法,重新生成服务端和客户端证书(所有之前账号都会作废,且要重新申请新的账号才可以使用)

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 |

cd easy-rsa-3.0.7/easyrsa3 #初始化与创建CA根证书 ./easyrsa init-pki 注:初始化,会在当前目录创建PKI目录,用于存储一些中间变量及最终生成的证书 #创建ca证书 ./easyrsa build-ca 在这部分需要输入PEM密码 PEM pass phrase,输入两次,此密码必须记住,不然以后不能为证书签名。 还需要输入common name 通用名,如:openvpen,这个你自己随便设置个独一无二的。 #生成服务端证书 ./easyrsa build-server-full server nopass #为服务端生成证书对并在本地签名。nopass参数生成一个无密码的证书;在此过程中会让你确认ca密码 ./easyrsa gen-dh #更换证书 cp -a pki/ca.crt /etc/openvpn/server/ cp -a pki/private/server.key /etc/openvpn/server/ cp -a pki/issued/server.crt /etc/openvpn/server/ cp -a pki/dh.pem /etc/openvpn/server/ cp -a ta.key /etc/openvpn/server/ #重启openvpn systemctl restart openvpn #重新申请账号 |

- 本文固定链接: https://www.yoyoask.com/?p=11593

- 转载请注明: shooter 于 SHOOTER 发表